Archive for 2013

Komputer memang sangat membutuhkan peran dari RAM. RAM atau Random Access Memory adalah memori yang berguna untuk mengalokasikan berapa banyak memori yang akan digunakan oleh suatu aplikasi yang berjalan di computer. Jika computer mempunyai RAM yang mempunyai kapasitas banyak, mungkin aplikasi yang berjalan di computer akan berjalan normal dan computer kita tidak akan terasa lambat. Namun jika ternyata RAM yang ada di computer kita hanya mempunyai memori yang sedikit, tentunya akan sangat berpengaruh terhadap aplikasi yang sudah terinstal di computer kita.

Untuk mengantisipasinya, kita bisa menambah kapasitas RAM computer. Namun untuk menambah RAM computer, biasanya kita akan dikenakan biaya sekitar 100 ribu rupiah bahkan lebih. Ada alternative lain jika anda ingin membuat RAM virtual untuk computer anda yaitu menggunakan flashdisk. Berikut akan dijelaskan mengenai cara membuat RAM dari flashdisk di windows anda tanpa bantuan dari software.

Hal yang harus diperhatikan sebelum menggunakan flashdisk menjadi RAM:

- Jangan mencabut flashdisk atau menggunakan flashdisk jika flashdisk sedang digunakan sebagai RAM virtual.

- Gunakan flashdisk dengan kapasitas minimal 255 MB dan maksimal 4GB.

- Jika RAM computer dirasa sudah cukup, jangan menggunakan flashdisk sebagai RAM virtual computer.

- Jangan terlalu sering menggunakan flashdisk untuk RAM.

- Jika anda sudah mengetahui hal yang harus diperhatikan sebelum menggunakan flashdisk untuk RAM,

Berikut Langkahnya:

1. Langkah pertama, siapkan flashdisk yang akan anda gunakan sebagai RAM virtual. Kemudian colokkan ke computer anda.

2. Tunggu hingga computer anda mendeteksi flashdisk anda. Lalu buka windows explorer, klik kanan pada device flashdisk pilih Properties.

4. Pilih atau centang pada pilihan Use this device, lalu atur kapasitas yang ingin anda gunakan untuk RAM

5. Lalu klik Apply, kemudian OK.

Maka flashdisk anda kini sudah menjadi RAM virtual. Namun perlu diperhatikan bahwa port yang digunakan flashdisk adalah port yang sama pada saat anda membuat flashdisk tersebut menjadi RAM virtual.

This summary is not available. Please

click here to view the post.

Laptop lebih rentan mengalami kerusakan daripada PC. Oleh karena itu, kita harus merawatnya dengan benar agar dapat berumur lebih lama. Jangan sampai laptop yang baru beberapa bulan kita beli menjadi rusak hanya karena kita salah memperlakukannya maupun merawatnya. Simak Tips-tips berikut agar laptop bekerja pada perfoma yang maksimal.

1.Jangan dekatkan dengan minuman maupun cairan dengan laptop, jika sampai tumpah ke laptop maka dapat menyebabkan komponen di dalamnya konsleting.

2.Jangan meletakkan laptop dengan sumber medan magnet, misalnya TV, Speacker Active, Radio Tape atau ponsel. Medan magnet akan mempengaruhi komponen laptop terutama harddisknya.

3. Jika membawa laptop agar dimasukkan ke tas khusus. Tas laptop dibuat sedemikian rupa sehingga casing laptop tidak mudah tergores dengan benda di sekitarnya atau bahkan dapat meredam guncangan-guncangan kecil. Kalau perlu secara berkala bersihkan casingnya dengan kain/lap yang dapat dibeli di toko-toko komputer.

4. Jangan pindah-pindahkan laptop pada saat masih hidup. Laptop yang sedang hidup berarti harddisknya juga sedang bekerja sehingga apabila digerakkan dapat menyebabkan head harddisk menggores cylinder sehingga akan berakibat fatal. Gunakan stavolt atau stabilizer.

5. Apabila menggunakan listrik langsung, pastikan menggunakan stavolt/stabilizer atau UPS untuk mengantisipasi naik turunnya tegangan listrik.

6. Jangan meminjamkan laptop ke sembarang orang. Hal ini semata-mata untuk mencegah kemungkinan perlakuan kasar apabila kita meminjami orang yang kebetulan sembrono.

7. Install antivirus dan updatelah secara berkala. Jangan sembarangan mendownload software gratis dari internet. Mungkin saja yang kita download malware/spyware yang menyamar sebagai freeware tertentu. Letakkan laptop pada posisi mendatar jangan miring. Selain kurang ergonomis juga menyebabkan posisi harddisk tidak pada posisi yang benar.. Shutdown dengan benar.

8. Jangan sekali-kali mematikan laptop dengan melepaskan power/baterainya. Power listrik yang mendadak mati dapat menyebabkan harddisk bermasalah.

9.Simpan di tempat dengan suhu yang tidak terlalu ekstrim. Jangan sekali-kali meninggalkan laptop di mobil yang sedang parkir di tempat yang panas atau mesin mobil masih hidup. Panas yang berlebihan dapat merusak komponen laptop. Jangan meletakkan laptop di permukaan yang empuk, sehingga laptop kelihatan tenggelam yang dapat menghambat panas untuk keluar sehingga laptop lebih cepat panas.

10. Jangan pernah membongkar laptop sendiri. terutama yang masih awam. Jika masih dalam masa garansi lebih bijaksana kalau Anda membawanya ke tempat servis resminya.

11.Melap layar LCD dengan kain lembut dan kering. Lap dengan pelan, jangan menekan terlalu keras dan satu arah saja, misalnya dari kiri ke kanan. LCD dibentuk oleh cairan kristal (untuk menampilkan gambar) sehingga permukaannya tipis dan rapuh. Oleh karena itu, kalaupun harus menunjuk monitor dengan jari atau pulpen (atau benda lainnya) jangan sampai menyentuhnya apalagi menekan dengan keras. Membersihkan keyboard dengan vacuum cleaner atau menyemprotkan udara di sela-sela tombol.

12.Jangan mengetuk atau mengguncangkan keyboard dengan keras. Hati-hati pada saat membuka dan menutup layar laptop. Antara LCD dengan CPU terdapat engsel yang berfungsi agar LCD dapat bergerak bebas sesuai kemiringan yang kita inginkan.

13. Pada saat membuka atau menutup LCD, jangan menghentak terlalu keras yang dapat menyebabkan engsel patah.

14. Perlakukan baterai dengan benar. Khusus untuk pemakaian baterai pertama kali sebaiknya Anda mengisi dan mengosongkan sepenuhnya sebanyak tiga kali berturut-turut, dan berlaku juga untuk baterai yang lama disimpan atau tidak dipakai berminggu-minggu.

15. Jika menggunakan baterai jenis Ni-MH, Anda harus mengosongkan setiap minggu/bulan sekali. Jika berencana menyimpan laptop dalam jangka waktu lama sebaiknya lepaskan baterai dari laptop.

Tanggal 4 September 1956 IBM memperkenalkan hard disk pertama di dunia. Hard disk berukuran dua lemari es harganya senilai $250.000 sekarang, dengan kemampuan 5 MB, atau hanya cukup untuk menyimpan satu lagu dalam format MP3. Bandingkan dengan hardisk jaman sekarang ada yang selebar 0,6 cm dengan kapasitas 400 GB. Berat harddisk tersebut lebih dari 1 ton.

Spesifikasi:

IBM 305 RAMAC (Random Access Method of Accounting and Control) 1956

1. Kapasitas: 4,8 MB

2. kecepatan rotasi: 1.200 rpm

3. Harga Sewa: $3.200 per bulan (1957)

4. Pengguna bisnis pertama: Chrysler�s MOPAR Division (1957)

5. Jumlah unit yang pernah diproduksi: Lebih dari 1000 unit hingga tahun 1961

Beda Jauhkan Dari Zaman Sekarang, 10 Ton pula, Hehe, Ada Komentar?

Akses internet yang cepat memang menjadi hal penting yang harus ditingkatkan untuk kenyamanan penggunaan internet, khususnya juga indonesia. Apalagi sekarang para pengguna internet semakin banyak dan akan terus bertambah, untuk itu membutuhkan fasilitas dan akses internet yang lebih baik lagi.

Dan tahukah anda sekarang negara dengan akses internet tercepat di dunia saat ini adalah Korea Selatan. Kecepatan internet di negara tersebut melebihi kecepatan rata-rata negara lain di dunia. Bahkan Amerika Serikat pun kalah cepat dalam koneksi internet oleh Korea Selatan.

Hasil analisis melaporkan rata-rata kecepatan internet global adalah 1,7 Mbps. Memang beberapa negara ada yang melebihi kecepatan tersebut. Tetapi kota yang memiliki akses internet tercepat di dunia adalah kota Masan di Korea Selatan. Rata-rata kecepatannya 12 Mbps dan pengguna bisa mengunduh hingga 33 Mbps.

Dan di akhir tahun 2012 diperkirakan semua rumah di Korea Selatan bisa mendapatkan akses internet hingga 1 Gbps.

Kecepatan tersebut meningkatkan 10 kali lipat dari standar nasional Korea Selatan serta 200 kali lebih cepat dari rata-rata koneksi rumah tangga di Amerika Serikat.

Sebenarnya 100 Mbps sudah tersedia di Korsel, namun harganya tidak bisa dijangkau oleh publik karena membutuhkan biaya mencapai ratusan dolar AS per bulannya.

Negara-negara di Asia mendominasi kota-kota dengan akses internet tercepat di dunia. Dalam pemeringkatan dua puluh besar, didominasi oleh kota-kota di Korea Selatan dan Jepang.

Dan dibawah ini adalah 10 daftar negara dengan kecepatan koneksi internet tercepat di dunia :

1. Korea Selatan 12Mbps

2. Hong Kong 9Mbps

3. Jepang 7.8Mbps

4. Romania 6.3Mbps

5. Latvia 6.3Mbps

6. Swedia 6.1Mbps

7. Belanda 5.9Mbps

8. Ceko 5.4Mbps

9. Denmark 5.3Mbps

10. Swiss 5.2Mbps

Namun sebaliknya, Indonesia ternyata menjadi negara dengan kecepatan internet paling lambat di Asia tenggara. Dari 10 negara ASEAN yang telah didata, Singapura menempati urutan pertama sebagai negara dengan koneksi tercepat rata-rata 5,127 Kbps. Dan Indonesia berada di urutan terakhir dengan kecepata rata-rata hanya 770 Kbps.

Saya berharap agar Indonesia terus meningkatkan kualitas koneksi internet bagi para pengguna khususnya di kota-kota besar. Serta pada provider untuk lebih mengutamakan kenyamanan pelanggan dalam mengakses internet dan tidak lebih mementingkan keuntungan semata.

Pendiri Blog Ini adalah Budi Purwanto, Lahir di Pasuruan pada tanggal 16 Januari 1997. Di tahun 2013 ini, Saya masih sekolah di salah satu SMA di Pasuruan. Saya Mendirikan blog ii hanya untuk kesenangan semata, tidak ada niatan Berbisnis atau apapun.

Awalnya, Saya tidak ada niatan untuk membuat blog. Tetapi teman saya, Tidak Saya sebutkan namanya, menantang untuk bersaing membuat blog yang Indah. Dengan adanya tantangan tersebut, menjadi motivasi tersendiri bagi Saya untuk mengembangkan blog saya ini.

Sekian....

Hacking adalah kegiatan menerobos suatu system dengan cara yang beragam,tergantung Hacker itu sendiri,Berikur istilah-istilah dalam dunia Hacker :

1. Backdoor

Pintu belakang untuk masuk ke sistem yang telah berhasil dieksploitasi oleh attacker. Bertujuan untuk jalan masuk lagi ke sistem korban sewaktu-waktu.

2. Back connect

Mendapatkan koneksi balik atau mengkoneksikan antara Komputer korban ke komputer kita.

3. Bind

Membuka port pada kompi korban. Biasanya untuk tujuan backdooring. Bind umumnya disertai service-service yang langsung mengakses shell.

4. Bug

Kesalahan pada pemrograman yang menyebabkan sistem dapat dieksploitasi atau error dengan kondisi tertentu. Dalam web hacking, terdapat beberapa bug seperti RFI, LFI, SQLi, RCE, XSS, dll.

5. Crack

Program kecil yang biasanya digunakan untuk mengakali perlindungan anti pembajakan dari sebuah piranti lunak berlisensi. Biasanya para pembajak menyertakan Crack dalam paket piranti lunak yang mereka distribusikan.

6. Cookie

Sejumlah data kecil, yang sering kali berisi pengenal unik anonim, yang dikirimkan kepada browser Anda dari komputer situs web dan disimpan pada harddrive komputer Anda.

7. Cookie stealer

Teknik yang digunakan untuk mengambil atau mencuri cookie.

8. DoS (Denial-of-service attacks)

Jenis serangan terhadap sebuah komputer atau server didalam jaringan internet dengan cara menghabiskan sumber (resource) yang dimiliki oleh komputer tersebut sampai komputer tersebut tidak dapat menjalankan fungsinya dengan benar sehingga secara tidak langsung mencegah pengguna lain untuk memperoleh akses layanan dari komputer yang diserang tersebut.

9. DDOS (Distributed Denial of Service)

Salah satu jenis serangan Denial of Service yang menggunakan banyak host penyerang (baik itu menggunakan komputer yang didedikasikan untuk melakukan penyerangan atau komputer yang "dipaksa" menjadi zombie) untuk menyerang satu buah host target di jaringan.

10. Deface

Merubah tampilan halaman suatu website secara illegal.

11. Debug

Kegiatan mencari bug pada aplikasi dan memperbaiki bug yang ditemukan.

12. Dork

Perintah tersembunyi dari google atau keyword yang digunakan hacker untuk mencari target.

13. Exploit

Memanfaatkan bugs yang ditemukan untuk masuk ke dalam sistem.

14. Fake Login

Halaman tiruan atau palsu yang dibuat untuk mengelabui user, bertujuan untuk mencuri informasi penting dari user (eg. username, password, email). Seperti pada kasus pencurian email dan password Friendster, Facebook, dll.

15. Fake Process

Proses tiruan yang dibuat untuk menyembunyikan nama proses asli, bertujuan untuk mengelabui admin sistem. Seperti mem-fake "./backdoor" menjadi "usr/sbin/httpd", sehingga ketika di "ps -ax", proses "./backdoor" berubah menjadi "usr/sbin/httpd".

16. Malicious Code/Script

Kode yang dibuat untuk tujuan jahat atau biasa disebut kode jahat.

17. Flood

Membanjiri target untuk tujuan target down. Flood = DoS.

Macam-macam flood:

* Tsunami flood :

Membanjiri user dengan karakter-karakter berat dengan jumlah banyak, berbentuk seperti gelombang tsunami. Tujuanya hanya membuat user disconnected. Tsunami flood hanya terjadi di irc.

* TCP Flood :

Membanjiri jalur TCP target sehingga target kehabisan bandwith pada port yg sedang di flood. Pada DDoS web server, TCP flood diserangkan ke port 80 (http), sehingga menyebabkan jalur http penuh.

18. Hashing

Tehknik mengindeks pada manajemen database dimana nilai kunci:key (yang mengindentifikasikan record).

19. Hacker

Sebutan untuk orang atau sekelompok orang yang memberikan sumbangan bermanfaat untuk dunia jaringan dan sistem operasi, membuat program bantuan untuk dunia jaringan dan komputer.

20. Javascript injection

Suatu teknik yang dapat digunakan untuk mengganti isi suatu situs tanpa meninggalkan situs tersebut. Teknik ini memerlukan pengguna komputer untuk memasukkan kode Javascript pada URL suatu suatu situs (jarang sekali suatu situs membiarkan kita untuk melakukan javascript injection pada comment box, informasi, dll kecuali guestbook).

21. Keylogger

Adalah program atau software yang dipasang atau diinstal di komputer agar mencatat semua aktivitas yang terjadi pada keyboard (bekerja diam-diam alias tidak terketahui oleh kita secara kasat mata).

22. LFI (Local File Inclusion)

Suatu bug dimana kita bisa menginclude-kan file (file yang berada di dalam server yg bersangkutan) ke page yang vulnerable (vulnerable LFI maksudnya).

23. Patch

Perbaikan terhadap bug dengan mengupdate sistem yang vurnerable.

24. Phising

Adalah tindakan memperoleh informasi pribadi seperti User ID, password, PIN, nomor rekening bank, nomor kartu kredit Anda secara ilegal.

25. Port

menurut bahasa artinya penghubung. Port ada 2 macam :

* Port fisik :

Penghubung antara CPU dengan hardware external.

* Port service :

Penghubung antar service atau layanan pada sistem.

26. Port Scanning

Memindai atau mencari port-port yang terbuka pada suatu server.

27. RFI (Remote File Inclusion)

Penyisipan sebuah file dari luar ke dalam sebuah webserver dengan tujuan script didalam akan dieksekusi pada saat file yang disisipi di-load.

28. Root

Pengguna dengan hak tertinggi di dalam, dan tidak ada batasan wewenang, dalam komputer jaringan. Istilah ini diadaptasi dari sistem UNIX dimana seorang pengguna bisa memiliki hak pengendalian terbatas pada sebuah sistem. Hacker menggunakan istilah ini untuk menggambarkan kemampuan mereka dalam melancarkan serangan dan menguasai sistem korbannya.

29. Shell

Inti dari sistem operasi. Shell mengendalikan kerja sistem operasinya.

30. Shell intepreter

Bentuk antarmuka yang merupakan penghubung antara shell dengan brainware. Bentuk umumnya berupa console, cmd, webshell, dll.

31. SQL Injection

Memasukkan (injeksi) command-command SQL ke dalam query SQL dalam porgram, memanipulasi query SQL di dalam program.

32. Trojan (Horse)

Kode jahat yang sistim kerjanya seperti kuda trojan pada zaman kerajaan Romawi, masuk ke dalam sistem untuk mengintip dan mencuri informasi penting yang ada didalamnya kemudian mengirimnya kepada pemilik trojan.

33. Virus

Kode jahat yang sistim kerjanya seperti virus pada manusia, menggandakan diri dan seperti parasit menopang pada file yang diinfeksinya. File yg terinfeksi menjadi rusak atau ukurannya bertambah. Sekarang kode jenis ini akan sangat mudah terdeteksi pada aplikasi yang memeriksa crc32 dari dirinya.

34. Vurnerable

Sistem yang memiliki bug sehingga rentan terhadap serangan.

35. Worm (Cacing)

Kode jahat yangg sistim kerjanya seperti cacing, menggandakan diri dan menyebar, tidak menopang pada file. Kebanyakan di Indonesia adalah kode jenis ini.

36. XSS (Cross Site Scripting)

Teknik yang digunakan untuk menambahkan script pada sebuah website yang akan dieksekusi oleh user lain pada browser user lain tersebut.

37. FUD (Full Undetectable)

Tidak dapat dideteksi oleh AV (Anti Virus) manapun.

38. Footprinting

Mencari rincian informasi terhadap sistemsistem untuk dijadikan sasaran, mencakup pencarian informasi dengan search engine, whois, dan DNS zone transfer.

39. Scanning

Terhadap sasaran tertentu dicari pintu masuk yang paling mungkin. Digunakan ping sweep dan port scan.

40. Enumeration

Telaah intensif terhadap sasaran, yang mencari user account absah, network resource and share, dan aplikasi untuk mendapatkan mana yang proteksinya lemah.

41. Gaining Access

Mendapatkan data lebih banyak lagi untuk mulai mencoba mengakses sasaran. Meliputi mengintip dan merampas password, menebak password, serta melakukan buffer overflow.

42. Escalating Privilege

Bila baru mendapatkan user password di tahap sebelumnya, di tahap ini diusahakan mendapat privilese admin jaringan dengan password Cracking atau exploit sejenis getadmin, sechole, atau lc_messages.

43. Pilfering

Proses pengumpulan informasi dimulai lagi untuk mengidentifikasi mekanisme untuk mendapatkan akses ke trusted system. Mencakup evaluasi trust dan pencarian cleartext password di regiatry, config file, dan user data.

44. Covering Tracks

Begitu kontrol penuh terhadap system diperoleh, maka menutup jejak menjadi prioritas.Meliputi membersihkan network log dan penggunaan hide toolseperti macam-macam rootkit dan file streaming.

45. Creating Backdoors

Pintu belakang diciptakan pada berbagai bagian dari sistem untuk memudahkan masuk kembali ke sistem ini dengan cara membentuk user account palsu,menjadwalkan batch job, mengubah startup file, menanamkan service pengendali jarak jauh serta monitoring tool, dan menggantikan aplikasi dengan trojan.

46. Denial of Service

Bila semua usaha di atas gagal, penyerang dapat melumpuhkan sasaran sebagai usaha terakhir. Meliputi SYN flood, teknik-teknik ICMP, Supernuke, land/latierra, teardrop, bonk, newtear, trincoo, dan lain-lain.

47. Back Orifice

software buatan kelompok hacker ( Cult of the Dead Cow ) yang digunakan sebagai alat bantu untuk menemukan jalan masuk ke sebuah komputer dan mengendalikannya dari jarak jauh (remote). Versi terakhir yang muncul adalah Back Orifice 2000 yang mampu secara virtual mengendalikan sebuah komputer lain dengan sistem operasi Windows. Untuk bisa menggunakannya hacker harus melakukan langkah curang sedemikian rupa sehingga calon korban menerima dan menjalankan Trojan horse (TH) dalam komputernya.TH ini lazimnya diselipkan (attach file lewat email) dalam sebuah file yang tidak berpenampilan jahat namun sebenarnya mengandung program Back Orifice server tersembunyi di balik itu.

Kalau Back Orifice berhasil terinstall di komputer korban maka bisa dipastikan hacker bisa melakukan banyak hal termasuk mengendalikan (kontrol) komputer korban dari jauh. Dari hanya sekedar melihat, menghapus, menambah file sampai merubah tampilan desktop bisa dilakukan hacker pada komputer korbannya.

48. Black hat

kalau anda anggap www itu analogi wild - wild west maka anda tentu sudah bisa menebak black hat ini ada di pihak yang jahat. Hacker black hat ini juga biasa disebut sebagai "crackers” dengan kemampuan mencuri data atau merusak sistem yang ada dalam komputer korban. Kelebihan black hat adalah kemampuannya untuk menghilangkan jejak hingga tidak bisa dilacak siapa sebenarnya pelaku serangan yang terjadi setelah tujuan tertentu mereka terpenuhi.

49. Buffer overflow

ini adalah sebuah kelemahan yang mudah untuk ditemukan dan dimanfaatkan oleh hacker dalam sebuah sistem. Aplikasi dan Operating System (OS) menyimpan untuk sementara perintah yang mereka dapat di memori tertentu yang biasa disebut buffer memory. Kalau OS atau program tidak bisa dikode secara sempurna maka hacker bisa membuat komputer korban jadi terganggu dengan mengirimkan perintah yang dibuat khusus yang membuat gangguan jadi berlangsung lebih lama. Windows 95 paling rentan kalau sudah berhadapan dengan serangan seperti buffer overflow yang banyak dilancarkan lewat internet ini.

Saat ini serangan serupa sudah jarang dilancarkan pada sebuah komputer. Namun terkadang hacker masih sering melakukannya untuk memperlambat kinerja sebuah situs.

50. Denial-of-service attack

adalah sebuah istilah yang diberikan untuk upaya serangan dengan jalan menurunkan kinerja sebuah web site dengan terus menerus mengulang request ke server dari banyak sumber secara simultan. Serangan seperti ini bertujuan membuat server korban jadi kuwalahan melayani request yang terkirim dan berakhir dengan menghentikan aktivitas atau berhenti dengan sendirinya karena tak mampu melayani request.

51. Exploit

ini merupakan sebuah ungkapan untuk keberadaan sebuah celah keamanan dalam software yang berjalan di sebuah komputer. Lewat exploit inilah peluang untuk melakukan serangan terbuka bagi hacker.

Setiap software atau sistem operasi baru dirilis maka pada saat yang sama genderang perang ditabuh untuk memberi komando pada hacker mulai mencari kelemahannya. Setiap ada kelemahan baru ditemukan oleh para hacker maka pengumuman akan segera tersebar lewat beberapa media yang menjadi forum komuniakasi mereka. Kebanyakan kabar tersebut akan disebarkan di beberapa mailing list seperti CERT, BugTraq, Microsoft’s security bulletins dan beberapa lagi lainnya. Dengan disebarkannya penemuan tersebut pembuat software bisa mengupayakan penangkalnya. Pemakai juga bisa jadi lebih waspada akan terjadinya serangan. Dalam kebanyakan kasus yang terjadi biasanya pemakai software kurang waspada akan kelemahan software yang dipakainya padahal kabar sudah disebar dan penangkal sudah bisa didapat.

52. Firewall

adalah sebuah software program yang dipasang pada sebuah jaringan dan bertugas menjadi penghalang bobolnya akses untuk kepentingan jahat layaknya sebuah saringan. Semua aktivitas keluar dan masuk ke jaringan harus melalui penyaringan ini hingga akses tertentu yang berbahaya bisa dibatasi. Saringan ini juga bisa digunakan untuk mencegah adanya pencurian data berharga dari dalam jaringan oleh pihak lain dari luar jaringan.bisa digunakan untuk mencegah adanya pencurian data berharga dari dalam jaringan oleh pihak lain dari luar jaringan.

53. Hacktivism

adalah aktivitas penyerangan oleh hacker yang dimotivasi oleh simpati tertentu. Hal semacam ini muncul bila aktivis sosial maupun politik menggabungkan kemampuan menyerang yang dimiliki dan menggunakannya untuk kepentingan menarik simpati lebih besar atau unjuk rasa lewat internet.

54. Intrusion detection system (IDS)

sama seperti firewall IDS ini merupakan penghambat semua niat jahat yang akan megganggu sebuah jaringan. Bedanya IDS ini lebih mau selangkah dengan kemampuannya memberi peringatan kepada admin server saat terjadi sebuah aktivitas tertentu yang tidak diinginkan admin sebagai penanggung jawab. Selainmemberi peringatan dini IDS juga memberi beberapa alat bantu untuk melacak jenis dan sumber aktivitas terlarang tersebut.

55. Root

istilah ini diadaptasi dari sitem UNIX dimana seorang pengguna bisa memiliki hak pengendalian terbatas pada sebuah sistem. Hacker menggunakan istilah ini untuk menggambarkan kemampuan mereka dalam melancarkan serangan dan menguasai sistem korbannya.

56. Script kiddie

sebuah pola serangan yang sering dilancarkan oleh hacker pemula dengan menggunakan alat bantu ringan yang bisa mereka dapatkan di banyak situs hacker lainnya. Alat bantu yang biasanya berisi sederetan skrip sederhana ini mereka gunakan untuk mendeface atau melancarkan DOS pada korban yang memiliki expolit. Hacker dengan jam terbang yang lebih tinggi biasanya mencibir hacker permula yang menggunakan metode ini karena biasanya mereka hanya menggunakan tanpa tahu teknologi dan konsep yang ada di balik pola serangan yang dilancarkan

57. Trojan horse

adalah sebuah aplikasi yang didesain untuk melakukan sebuah kecurangan namun terselubung dengan kebaikkan. Biasanya metoda yang dipakai adalah dengan menyelipkan (attach file lewat email) sebuah file tertentu yang mengandung trojan horse namun dengan kemasan menarik. Kalau trojan horse berhasil menginfeksi maka bisa dipastikan hacker bisa mendapat akses tak terhingga ke komputer korban. Tiga jenis trojan horse yang popular digunakan adalah Back Orifice, NetBus, dan SubSeven.

58. White hat

hacker dengan kategori ini cenderung lebih memanfaatkan pengetahuan mereka untuk memuaskan rasa ingin tahu bagi intelektualita ketimbang untuk perbuatan jahat yang merusak. Hacker seperti ini sangat anti dengan perusakan sebuah sistem, pencurian data mauoun merusak kinerja sebuah situs. Namun aktivitas mereka tetap saja menjadi tidak legal bila mereka ingin menguji sebuah sistem milik orang lain yang dimana mereka tidak memiliki otoritas untuk itu. Dalam aktivitasnya tidak jarang mereka melakukan perusakan yang tidak disengaja seperti merubah atau menghapus data yang ada. Kebanyakan hacker seperti ini bekerja secara resmi diperusahaan tertentu sebagai programer, konsultan maupun admin server.

59. Cain & Abel

Program Recovery Password sekaligus Pengendus Jaringan dari Massimiliano Montoro yang bisa didownload pada http://www.oxid.it/.

Cain & Abel mudah digunakan untuk pemula karena lebih enak dilihat untuk mata pemula seperti saya. program Cain & Abel itu terdiri dari dua buah program yang terpisah.

Cain = adalah program dengan tampilan pengendus yang sebenarnya dan memang langsung dipasang saat anda selesai menginstal, dimana Abel, si adik, adalah jenis trojan yang menjadi remote console pada mesin target, dan tidak langsung diinstal karena otomatis jalan saat sang kakak (cain) di jalankan.

Kadang kadang Teman kita pernah meminjam komputer atau laptop kita dan kita terkadang tidak tau bahwa data kita telah dicopas oleh teman kita.

Untuk mencegah hal seperti ini ada baiknya kita melakukan trik ini, Langsung saja ini triknya:

- Buka Perintah Run.

- Tulis regredit kemudian tekan Enter.

- Padajendela yang muncul, klik HKEY_LOCALMACHINE >> SYSTEM >> CurrentControlSet>> Control

- Klik kanan pada folder Control kemudian klik New >> Key

- Namakan folder itu dengan StorageDevicePolicies.

- Klik kanan folder tersebut kemudian klik New >> Dword, beri nama WriteProtect.

- Double klik WriteProtect kemudian ganti Value Data menjadi 1.

- Restart Komputer.

Untuk mengembalikan seperti semula, ganti kembali Value Data menjadi 0 kemudian Restart.

Laptop adalah perangkat pengganti komputer yang sangat efisien untuk digunakan,namun jika kalian tau laptop yang pertama dibuat itu sangat berbeda dengan laptop yang sekarang.

Laptop yang beratnya 2kg sekarang dah terasa amat berat, gimana dengan laptop pertama kali yang pernah dijual? beratnya seberat 10kg Nih. The Osborne adalah sebuah laptop pertama yang dirilis dan dijual secara komersial pada tahun 1981 oleh Osborne Computer Corporation Seharga $1795, Speknya mau tau?

- Sistem operasi (OS) : CP/M 2.2 operating system (Control Program/Monitor)

- Memory : 64kb (64000 byte)

- Floppy Disk 100Kb

- IEE 488 port (8bit pararel port)

- RS-232-C Port (Serial port)

Dan Paket perangkat lunak yang ikut disertakan :

- Sistem operasi (OS) : CP/M 2.2 operating system (Control Program/Monitor)

- C-Basic

- Microsoft Basic

- Wordstar (Pengolah kata, sekarang yang sering kita pakai yaitu ms word)

- Super calculator

10kg? Kuatkah Ente, hehehe...

Desktop nyata ternyata Anda desktop Windows menjadi lingkungan tiga-dimensi di mana semua cara pintas Anda terlihat seperti potongan-potongan kecil yang telah dijatuhkan di lantai - dan mereka benar-benar berperilaku seperti itu. Anda dapat memindahkan mereka, memutar mereka, mengangkat mereka sedikit dari lantai dan campuran mereka seluruh permukaan desktop. Ikon-satunya yang tersisa di Desktop Nyata agak terpisah adalah Recycle bin, mungkin untuk membantu Anda menemukan lebih cepat.

Ini justru kelemahan utama dalam Desktop Real ikon menemukan. Efek 3D benar-benar menakjubkan, serta perilaku ikon hampir sama Lego potongan. Tapi setelah mereka tersebar di seluruh tempat tidak benar-benar membuat PC Anda lebih mudah digunakan - terutama jika Anda seperti saya, yang suka untuk memiliki sebagai ikon sesedikit mungkin, dan selalu sempurna terorganisir.

Dengan Real Desktop Anda dapat menerapkan efek 3D yang menakjubkan ke desktop Windows Anda, meskipun Anda akan kehilangan banyak kegunaan ikon di jalan

.

Sebuah perusahaan keamanan komputer Kaspersky Lab mengingatkan kembali kepada kita mengenai 15 Virus Komputer Paling berbahaya dan kompleks yang telah menyerang jaringan komputer di seluruh dunia.

Dan berikut dibawah ini adalah daftar 15 virus paling berbahaya di dunia yang tercatat dalam sejarah, seperti yang di sampaikan Kaspersky dalam siaran persnya pada 17 juli 2012. Namun saya juga akan menjelaskan sedikit uraian dari virus-virus tersebut.

1. Brain

Virus ini muncul pada tahun 1986 sebagai virus pertama yang menyerang komputer. Virus ini juga dikenal sebagai boot virus dan menyerang sistem file allocation DOS. Virus pertama ini dibuat oleh 2 orang bersaudara dari Pakistan bernama Basid Farook Alvi dan Amjad Farook Alvi. Virus Brain bekerja dengan mengganti boot sector dengan sebuah copy dari virus tersebut.boot sector yang sebenarnya dipindahkan ke sektor lain dan ditandai sebagai bad sector. Pada boot sector yang terinfeksi akan muncul pesan seperti ini

"Welcome to the Dungeon (c) 1986 Brain & Amjads (pvt) Ltd VIRUS_SHOE RECORD V9.0 Dedicated to the dynamic memories of millions of viruses who are no longer with us today - Thanks GOODNESS!! BEWARE OF THE er..VIRUS : this program is catching program follows after these messages....$#@%$@!!"

2. Worm Moris

Virus ini diciptakan oleh seorang mahasiswa dari Cornell Unyversity bernama Robert Tappan Morris yang disebarkan pada 2 November 1988. Mulanya Moris membuat worm ini hanya untuk tujuan menguji populasi internet saat itu, bukan berniat untuk merusak. Namun yang terjadi ternyata lebih dari yang perkirakan, worm yang ia ciptakan telah mengacaukan jaringan internet saat itu. Sekitar 6000 komputer yang tersambung ke internet terinfeksi, atau sekitar 10% dari populasi internet lumpuh. Dan mengaibatkan kerugian sebesar US$ 15 juta. Moris merupakan hacker pertama yang dikenai hukuman cyber di Amerika Serikat. Dia dikenai sangsi hukuman 3 tahun masa percobaan, 400 jam comunity service, serta denda sebesar US$ 10.050. Dan saat ini dia bekerja sebagai pengajar komputer di MIT (Massachusests Institute of Technology).

3. Michelangelo

Virus ini merupakan virus pertama yang menari perhatian media masa secara pasif. Pertama kali ditemukan pada 4 Februari 1991. Virus ini dirancang untuk menginfeksi sistem DOS, tetapi tidak menjangkit sistem operasi atau membuat panggilan OS.

4. Concept

Dibuat pada tahun 1995, virus Concept adalah virus makro pertama yang menyerang sistem operasi Windows dan Mac. Ciri khas dari virus ini adalah tidak dibuat dengan bahasa pemrograman seperti virus komputer pada umumnya, karena virus ini menyebar melalui Miscosoft Word.

5. Melissa

Pertama kali ditemukan pertama kali pada tahun 1999. Virus Melissa diciptakan oleh David L. Smith. Virus ini menyebar melalui email, dubuat dengan program dasar yang sama persis dengan virus makro Microsoft Word. Virus ini bisa dibilang sebagai infeksi global paling dahsyat. Karena virus Melissa merupakan malware email-massal yang telah menginfeksi 20 persen komputer di seluruh dunia. Akibatnya, email server di seluruh dunia terpaksa ditutup untuk mencegah penyebaran virus.

6. Slammer

Terjadi pada tahun 2003, virus worm ini memanfaatkan lubang keamanan pada server SQL buatan Microsoft yang menyebabkan melemahnya jaringan internet di selurus dunia, serta membuat down ratusan jaringan ISP di seluruh dunia. Virus ini sempat membuat macet layanan ATM Bank Amerika Crush, hancurnya layanan 911 seattle, dan Continentel Airlines membatalkan beberapa penerbangan karena error cekin dan ticketing. Bahkan di Indonesia, setidaknya 6 jaringan ISP dilumpuhkan Slammer. Termasuk jaringan milik Telkom Multimedia yang banyak digunakan oleh ISP-ISP di Indonesia. Kerugian ditaksir mencapai US$ 750 juta disebabkan virus ini.

7. Cabir

Virus Cabir merupakan virus ponsel pertama yang ditemukan, virus ini terdeteksi pada 15 Juni 2004 dan dikenal nama Cabir.A. Sejak itu, muncul banyak varian dari virus cabir. Sampai akhir 2004 telah ditemukan 9 varian dari virus cabir. Virus ini menyebar melalui Bluetooth dan menyerang sistem operasi Symbian.

8. Leap

Dikenal juga dengan nama Leap-A/Oompa- A adalah virus pertama yang menyerang sistem operasi Mac OS. Virus ini menyebar dengan masuk melalui iChat dengan format JPEG, mengirimkan semua pesan yang ke semua kontak yang ada pada iChat.

9. Worm Storm

Virus ini ditemukan pada tahun 2007. Storm Worm merupakan sebuah julukan yang diberikan oleh perusaan F-Secure di Finlandia. Virus ini menyebar melalui email dengan judul 230 dead as storm betters Europe. Storm worm adalah sebuah virus trojan yang membuat komputer mengirimkan email spam secara otomatis. Worm storm menyumbang 8% infeksi malware secara global.

10. Koobface

Muncul pada 2008, Koobface merupakan virus malware pertama yang menyerang facebook. Deiperkirakan 120 juta pengguna facebook diserang virus ini yang menggunakan media pengiriman pesan situs jejaring sosial tersebut untuk menginfeksi komputer si pengguna. Pada komputer yang sudah terinfeksi, virus ini akan berusaha mencari informasi sensitif seperti nomor kartu kredit atau yang lain.

11. Conficker

Bisa disebut juga virus kido atau Win32/Conficker.C . Virus yang sempat mengguncanggan dunia ini telah menginfeksi sekitar 10 juta kompter, dan para ahli mengatakan ada sekitar 350 juta komputer berpotensi ter serang virus ini. Begitu besarnya ancaman yang diakibatkan virus ini sampai-sampai salah satu acara di stsiun TV indonesia yaitu MetroTV, sempat membahas mengenai virus Conficker ini. Virus ini telah menginfeksi perusahan, pengguna rumahan dan pemerintah di lebih dari 200 negara. Sepertinya sasaran utama virus ini adalah Perusahaan piranti lunak terbesar Microsoft. Karena virus ini menyebabkan tertutupnya akses pengguna internet untuk mengunduh di situs Microsoft. Virus ini dapat memutuskan akses internet, sangat canggih dan sulit dihapus. Virus Conficker ini juga menyebar dan memperbanyak diri melaliu USB Flash Drive.

12. FakePlayer

Virus ini menyerang ponsel sistem operasi Android. Sebagai virus trojan yang menyebar melalui SMS pada ponsel Android.

13.Stuxtnet

Stuxnet merupakan awal dari perang cyber di internet. Virus jenis malware ini muncul pada pertengahan tahun 2010 yang menyerang Sistem Supervisory Control and Data Acquisition, atau SCADA. Menurut info terbaru yang saya dapatkan, Presiden AS Barack Obama berada dibalik pembuatan virus ini. Awalnya AS menciptakan virus ini untuk menyerang fasilitas nuklir milik Iran. Setelah menyerang fasilitas tersebut, virus ini kemudian menyebar dan menyebabkan kekacauan di jaringan internet seluruh dunia. Akhirnya, dampak serangan terhadap fasilitas Iran tersebut lebih kecil sementara dampak di tempat lain lebih besar. Salah satu perusahaan antivirus Symantec menyebutkan virus tersebut lebih besar 50 kali lipat dari vrus komputer biasa dan mereka tidak berhasil menemukan sumber virus tersebut.

14. Duqu

Malware ini ditemukan pada awal September 2011 lau. Virus ini diduga ada hubungannya dengan virus Stuxnet. Nama Duqu diberikan oleh peneliti Boldizsar Hungaria Bencsath dari laboratorium CrySyS. Virus ini dapat mengubah nama file data dalam komputer dengan awalan "~DQ".

15. Flame

Adalah dianggap sebagai Virus tercangih tahun ini (2012), sebuah program berbahaya sangat canggih yang secara aktif digunakan sebagai senjata cyber untuk menyerang entitas di beberapa negara.

Para ahli menemukan virus berukuran besar itu hampi sama dengan Stuxnet, yang dilancarkan untuk menyerang komputer para pejabat Iran namun kemudian menyebar ke seluruh dunia. Serta telah ditemukan menginfeksi sejumlah sistem komputer di negara-negara Timur Tengah seperti Palestina, Israel, Lebanon, dan Suriah. Malware ini dinamai "Flame" oleh penemunya Kaspersky Lab, Flame ini sendiri memiliki fungsi mata-mata berupa pencurian data dengan berbagai cara dan metode penyebaran yang terkontrol. Flame adalah attack toolkit yang menggabungkan sifat-sifat backdoor, trojan, dan worm sehingga mampu menggandakan diri lewat jaringan dan media eksternal jika diperintahkan oleh pembuatnya. Begitu berada dalam komputer, malware ini bisa menjalankan serangkaian kegiatan mata-mata dan pencurian data, termasuk merekam ketikan keyboard, merekam percakapan pengguna lewat mikrofon, serta mengambil screenshot apabila terdapat aplikasi tertentu yang dijalankan, seperti instant messenger dan Outlook. Cara Flame menginfeksi komputer masih belum diketahui persis, yang pasti adalah melalui celah keamanan di sistem operasi.

Permasalahan yang sering dihadapi oleh pengguna laptop antara lain adalah LCD dengan tampilan bergaris, tampilan bergetar , warna kurang tajam, dan missing color. Permasalahan ini banyak dialami oleh LCD yang masih menggunakan inverter atau neon sebagai backlightnya. dan sebagian besar kerusakan LCD susah ditangani kecuali dengan penggantian.

Berdasarkan pengalaman, kerusakan LCD laptop disebakan oleh VGA module nya kurang baik secara kualitasnya. VGA module tersusun oleh VGA chipset, kabel flexibel, konektor flexibel ke LCD, konektor flexibel ke mainboard, dan inverter. Ini adalah kerusakan LCD laptop yang disebabkan oleh faktor bawaan dari pabrik pembuatannya.

Faktor lain penyebab kerusakan LCD laptop adalah karena penggunaan dan cara merawat LCD laptop yang kurang benar. Laptop tidak sama dengan PC desktop yang lebih kuat dan tahan apabila kita nyalakan seharian. Semakin lama laptop dinyalakan akan menyebabkan panas yang berlebihan di dalam laptop itu sendiri walaupun sudah ada fasilitas pendinginan di dalam laptop. Hal ini disebabkan oleh ruang kosong yang lebih sempit jika dibandingkan dengan PC desktop biasa. Panas pada laptop inilah yang menyebabkan kerusakan pada laptop, yang salah satunya adalah LCD laptop yang rusak.

Bagaimana cara merawat layar laptop agar awet dan tahan lama?

- Bersihkan LCD laptop secara berkala dengan menggunakan cairan khusus pembersih LCD laptop.

- Jangan menggunakan laptop lebih dari 3 jam berturut-turut, matikan sekitar 10 menit, kemudian anda bisa menghidupkan kembali laptop anda.

- Untuk penggunaan dalam waktu lama gunakan coolingpad yang berkualitas yaitu coolingpad yang menggunakan adaptor sendiri, bukan yang mengambil dari USB laptop.

- Gunakan contras dan brightness sedang pada pengaturan LCD laptop.

- Atur LCD time off ketika laptop tidak digunakan di menu power option windows.

- Membuka dan menutup LCD laptop dengan benar yaitu dengan memegangnya dari kedua sisi kanan kirinya, bukan dari atasnya, karena di bagian atas ada blok yg rentan rusak.

1. Laptop Million Dollar/The Million Dollar Laptop

Berbasis di Inggris,sang pencipta Luvaglio telah menciptakan laptop satu juta dolar pertama. Itulah yang pertama dari laptop mewah mereka yang akan dijual. Rincian lengkap dari laptop ini sendiri belum dirilis sampai saat ini, tetapi diketahui bahwa ia menggabungkan 17 "layar lebar serta LED dengan lapisan silau yang dirancang khusus anti-reflektif untuk gambar yang jelas dan terang, 128GB Solid State Disk space dan slot loading drive Blue-Ray. sebuah layar terintegrasi yang membersihkan perangkat dan sepotong berlian yang sangat langka berwarna perhiasan ganda sebagai tombol power ditempatkan ke dalam laptop, yang juga bertindak sebagai identifikasi keamanan.

2. Orkin's Rolltop

Orkin's rolltop adalah produk yang harus ada dalam daftar yang harus dimiliki oleh para laptop Geeks,Mengapa kita mengatakan demikian?"notebook" ini hadir dengan layar LED yang fleksibel yang juga berfungsi multitouch bagi mereka yang terbiasa dengan iPhone. Ketika sepenuhnya muncul,produk ini tak hanya sebagai 17 "tampilan layar datar, tetapi juga dapat dilipat menjadi 13" jika diperlukan. Tidak tahu apakah akan berfungsi pada wireless atau tidak, tetapi tampaknya laptop tersebut memiliki tablets stylus, adaptor dan port USB.

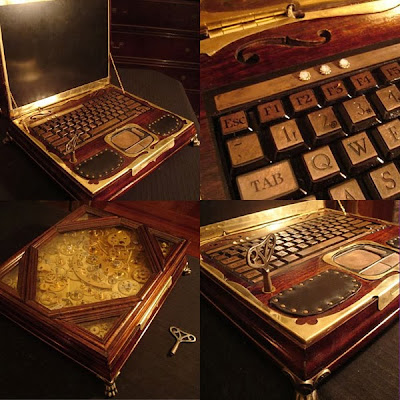

3. Datamancer's Steampunk Laptop

Sekilas tampak seperti kotak musik Victoria, namun barang ini adalah kerajinan tangan dari kayu yang rumit yang didalamnya terdapat laptop Hewlett-Packard ZT1000 yang berjalan baik dengan Windows XP dan Ubuntu Linux. fitur layar ini adalah clockworks underglass,dengan aksen ukiran kuningan , kaki cakar, keyboard dan mouse antik dari tembaga, kulit bantalan untuk pergelangan tangan, dan kartu jaringan nirkabel yang disesuaikan. Mesin menyala dengan kunci jam-berliku antik dengan cara switch ratcheting custom built dibuat dari bagian-bagian jam tua.

4. Thinkpad Reserve Edition

Ketika IBM menyerahkan semua divisi laptop mereka ke Lenovo, banyak yang takut bahwa desain Thinkpad klasik akan kehilangan arah, tetapi dengan desain yang dikembangkan ini sebagian besar orang akan terkesan dengan konsep laptop ini.

5. Ergonomis Split Dual Screen Keyboard Laptop

Hal yang terhebat dari Dual Screen ergonomis Split Portable Keyboard Notebook Personal Computer yang menakjubkan ini adalah bukan hanya karena fakta bahwa keyboard terbukanya memberikan pengguna komputer lebih banyak ruang agar pas untuk tangan mereka, tetapi bahwa ia memiliki LCD kedua yang tersembunyi di bawahnya. ide yang fantastis. Layar kedua bekerja dengan terhubung pada layar pertama - memberikan user kemampuan "drag and send" untuk membuka windows atau program, atau bertindak secara independen sebagai layar input pena untuk mencatat, membuat sketsa, dan hal-hal lain yang pengguna dapat lakukan untuk menulis di dalamnya. Hal ini membuat EDSSKN manfaat yang luar biasa tidak hanya bagi penulis dan pengolah kata, tapi seniman dan desainer juga.

6. HP Laptop Girly

Beberapa gadis ingin perhatian lebih tidak hanya dari lelaki tetapi juga dari gadget yang juga merupakan laptop yang keren, seperti konsep-konsep HP yang dibuat khusus untuk perempuan. Setiap bagian dari laptop ini yang didesain oleh Nikita Buyanov telah memiliki kemampuan khusus sendiri yang akan mengenali dan memanjakan seorang gadis seperti yang diinginkannya.tampilan produk ini terlihat berkelas, stylish, trendi dan bahkan menyediakan produktivitas tambahan untuk kepribadian Anda. Sayangnya mereka belum benar-benar diproduksi, tapi jika cukup menunjukkan minat, mungkin tahun depan HP model feminin ini akan memberikan pandangan yang berbeda yang dibuat hanya untuk wanita.

7. Canova's Dual-Screen Laptop

Touch Dual Screen Laptop dari Canova ini adalah desain notebook terbaru yang dimaksudkan untuk pikiran kreatif. notebook ini memiliki layar ganda dengan layar sentuh yang sensitif, buku gambar, skor musik, kertas grafik, sebuah pena elektronik dan hardware khusus yang berfungsi dengan halus. Sayangnya, produk ini hanya dijual di Italia dan Australia.

8. Fujitsu Laptop DJ

DJ Fujitsu laptop, seperti yang disebut, memiliki layar utama LCD 20-inch yang mudah dilipat dan ditutup untuk mengaktifkan fungsi turntable, yang dapat diakses melalui layar sentuh di luar yang sensitif. Laptop ini memungkinkan Anda menelusuri semua trek favorit Anda yang sama seperti pada turntable vinyl.

9. TYPE-N01 Emergency Laptop

NEC telah bekerja sama dengan Takara untuk menciptakan mesin ilmuwan yang mungkin kelihatan sedikit gila, dilengkapi dengan semua token stiker, label, dan bahkan wallpaper yang membuat perangkat ini sangat mirip dengan yang terlihat di sekitar laboratorium Duke Nukem. Dengan LaVie L tipe G laptop, layar 15.4-inch. Tombol di samping adalah yang sangat diperlukan "Tombol Darurat," yang tampaknya dapat mematikan mesin jika ada penyusup yang tak terduga. Diluncurkan pada 2006, hanya 300 unit dan dibuat dengan biaya hingga ¥ 174.510 ($ 1476).

10. 2015 Compenion Laptop

Felix Schmidberger mendesain laptop ini untuk tahun 2015 dengan layar sentuh OLED. Komputer itu sendiri memiliki OLED touchscreen, di mana Anda langsung dapat menggunakannya, mirip dengan UMPC atau PDA. seluruh Layarnya adalah slider, agar dapat digerakan ke depan untuk membuka layar OLED touchscreen kedua yang ada di bawah, di mana Anda dapat memiliki keyboard.

Berbasis di Inggris,sang pencipta Luvaglio telah menciptakan laptop satu juta dolar pertama. Itulah yang pertama dari laptop mewah mereka yang akan dijual. Rincian lengkap dari laptop ini sendiri belum dirilis sampai saat ini, tetapi diketahui bahwa ia menggabungkan 17 "layar lebar serta LED dengan lapisan silau yang dirancang khusus anti-reflektif untuk gambar yang jelas dan terang, 128GB Solid State Disk space dan slot loading drive Blue-Ray. sebuah layar terintegrasi yang membersihkan perangkat dan sepotong berlian yang sangat langka berwarna perhiasan ganda sebagai tombol power ditempatkan ke dalam laptop, yang juga bertindak sebagai identifikasi keamanan.

2. Orkin's Rolltop

Orkin's rolltop adalah produk yang harus ada dalam daftar yang harus dimiliki oleh para laptop Geeks,Mengapa kita mengatakan demikian?"notebook" ini hadir dengan layar LED yang fleksibel yang juga berfungsi multitouch bagi mereka yang terbiasa dengan iPhone. Ketika sepenuhnya muncul,produk ini tak hanya sebagai 17 "tampilan layar datar, tetapi juga dapat dilipat menjadi 13" jika diperlukan. Tidak tahu apakah akan berfungsi pada wireless atau tidak, tetapi tampaknya laptop tersebut memiliki tablets stylus, adaptor dan port USB.

3. Datamancer's Steampunk Laptop

Sekilas tampak seperti kotak musik Victoria, namun barang ini adalah kerajinan tangan dari kayu yang rumit yang didalamnya terdapat laptop Hewlett-Packard ZT1000 yang berjalan baik dengan Windows XP dan Ubuntu Linux. fitur layar ini adalah clockworks underglass,dengan aksen ukiran kuningan , kaki cakar, keyboard dan mouse antik dari tembaga, kulit bantalan untuk pergelangan tangan, dan kartu jaringan nirkabel yang disesuaikan. Mesin menyala dengan kunci jam-berliku antik dengan cara switch ratcheting custom built dibuat dari bagian-bagian jam tua.

4. Thinkpad Reserve Edition

Ketika IBM menyerahkan semua divisi laptop mereka ke Lenovo, banyak yang takut bahwa desain Thinkpad klasik akan kehilangan arah, tetapi dengan desain yang dikembangkan ini sebagian besar orang akan terkesan dengan konsep laptop ini.

5. Ergonomis Split Dual Screen Keyboard Laptop

Hal yang terhebat dari Dual Screen ergonomis Split Portable Keyboard Notebook Personal Computer yang menakjubkan ini adalah bukan hanya karena fakta bahwa keyboard terbukanya memberikan pengguna komputer lebih banyak ruang agar pas untuk tangan mereka, tetapi bahwa ia memiliki LCD kedua yang tersembunyi di bawahnya. ide yang fantastis. Layar kedua bekerja dengan terhubung pada layar pertama - memberikan user kemampuan "drag and send" untuk membuka windows atau program, atau bertindak secara independen sebagai layar input pena untuk mencatat, membuat sketsa, dan hal-hal lain yang pengguna dapat lakukan untuk menulis di dalamnya. Hal ini membuat EDSSKN manfaat yang luar biasa tidak hanya bagi penulis dan pengolah kata, tapi seniman dan desainer juga.

6. HP Laptop Girly

Beberapa gadis ingin perhatian lebih tidak hanya dari lelaki tetapi juga dari gadget yang juga merupakan laptop yang keren, seperti konsep-konsep HP yang dibuat khusus untuk perempuan. Setiap bagian dari laptop ini yang didesain oleh Nikita Buyanov telah memiliki kemampuan khusus sendiri yang akan mengenali dan memanjakan seorang gadis seperti yang diinginkannya.tampilan produk ini terlihat berkelas, stylish, trendi dan bahkan menyediakan produktivitas tambahan untuk kepribadian Anda. Sayangnya mereka belum benar-benar diproduksi, tapi jika cukup menunjukkan minat, mungkin tahun depan HP model feminin ini akan memberikan pandangan yang berbeda yang dibuat hanya untuk wanita.

7. Canova's Dual-Screen Laptop

Touch Dual Screen Laptop dari Canova ini adalah desain notebook terbaru yang dimaksudkan untuk pikiran kreatif. notebook ini memiliki layar ganda dengan layar sentuh yang sensitif, buku gambar, skor musik, kertas grafik, sebuah pena elektronik dan hardware khusus yang berfungsi dengan halus. Sayangnya, produk ini hanya dijual di Italia dan Australia.

8. Fujitsu Laptop DJ

DJ Fujitsu laptop, seperti yang disebut, memiliki layar utama LCD 20-inch yang mudah dilipat dan ditutup untuk mengaktifkan fungsi turntable, yang dapat diakses melalui layar sentuh di luar yang sensitif. Laptop ini memungkinkan Anda menelusuri semua trek favorit Anda yang sama seperti pada turntable vinyl.

9. TYPE-N01 Emergency Laptop

NEC telah bekerja sama dengan Takara untuk menciptakan mesin ilmuwan yang mungkin kelihatan sedikit gila, dilengkapi dengan semua token stiker, label, dan bahkan wallpaper yang membuat perangkat ini sangat mirip dengan yang terlihat di sekitar laboratorium Duke Nukem. Dengan LaVie L tipe G laptop, layar 15.4-inch. Tombol di samping adalah yang sangat diperlukan "Tombol Darurat," yang tampaknya dapat mematikan mesin jika ada penyusup yang tak terduga. Diluncurkan pada 2006, hanya 300 unit dan dibuat dengan biaya hingga ¥ 174.510 ($ 1476).

10. 2015 Compenion Laptop

Felix Schmidberger mendesain laptop ini untuk tahun 2015 dengan layar sentuh OLED. Komputer itu sendiri memiliki OLED touchscreen, di mana Anda langsung dapat menggunakannya, mirip dengan UMPC atau PDA. seluruh Layarnya adalah slider, agar dapat digerakan ke depan untuk membuka layar OLED touchscreen kedua yang ada di bawah, di mana Anda dapat memiliki keyboard.

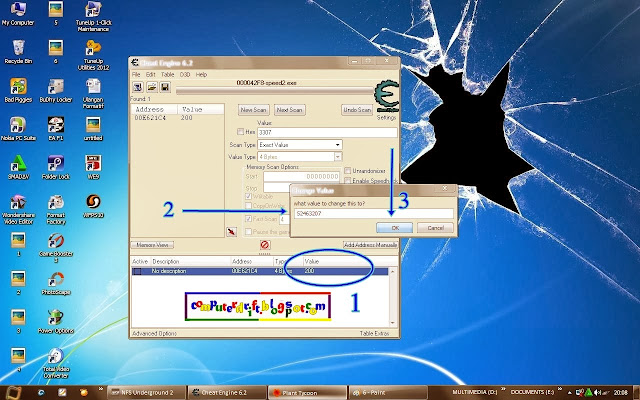

Cheat Engine (CE) ialah sebuah aplikasi open source yang dibuat oleh darkbyte dan seperti namanya program ini digunakan untuk mengecheat. software ini biasa digunakan untuk mengecheat game baik luring (offline) maupun daring (online). caranya ialah dengan mengganti value(nilai) suatu address/alamat .Untuk menggantinya,kita ketikkan value yang akan dicari,jika sudah maka klik dua kali dan ganti value sesuai dengan yang dikehendaki.

Saya akan memberikan tutorial tentang bagaimana cara menggunakan cheat engine untuk mengedit jumlah uang kita:

1. Pertama, Saya Contohkan dengan Game Need for Speed Underground 2, dan lihat berapa uang cash anda:

2. Setelah NFS MW jalan, tekan Windows key di Keyboard (tombol yang bergambar logo windows)

3. Buka Cheat Engine, lalu open speed.exe dengan menekan tombol lup dibawah tulisan File di Cheat Engine:

5. Lalu ubahlah uang anda dengan cara Menambah atau mengurangi (Ikut balapna dll):

6. Masukkan uang cash terbaru Anda pada Valu, lalu Klik Next Scan (Ikuti Gambar):.

7. Setelah muncul di kolom bawah, tinggal Mengubah Value sesuai Keinginan:

8. Dan Akhirnya Cash Admin jadi Keren... :)

Banyak sekali penggunga internet di Indonesia yang memakai modem untuk akses internetnya. Termasuk saya sendiri juga memakai modem untuk koneksi internet saya. Mempercepat koneksi internet modem pun menjadi kata-kata yang selalu saya ketikkan di google dan yahoo. Karena bisa dibilang kecepatan internet saya lumayan lemot dan sangat menjengkelkan. Mungkin kalian juga sering mencari trik cara mempercepat koneksi internet modem seperti saya. Namun belum pernah ketemu cara yang benar-benar ampuh untuk mempercepat koneksi internet. Sekarang tidak perlu lagi muter-muter mencari trik tersebut. Karena ini saya ingin berbagi trik yang kalian cari tersebut. Nah berikut ini trik cara mudah mempercepat koneksi internet modem yang saya dapatkan.

Langkah pertama download dulu Software Modem Booster:

4. Tunggu beberapa saat sampai proses selesai.

5. Dan hasil akhirnya bedakan dengan sebelum menggunakan aplikasi software modem ini..

Berikut ini trik tambahan untuk mempercepat koneksi internet kalian:

Ikuti langkah-langkah dibawah ini :

Klik Start.

Klik Run.

Ketikkan gpedit.msc.

Lalu klik Ok.

Kemudian klik Administrative Templates.

Selanjutnya Klik Network.

Setelah terbuka klik QoS Packet scheduler.

Kemudian klik Limit Reservable Bandwidth

Lalu rubah setting menjadi Enable.

Ubah Bandwidt Limitnya menjadi 0.

Klik Apply, lalu OK.

Langkah terakhir keluar dan Restart komputer.

Trik diatas mungkin akan lebih optimal jika dipakai 2 trick diatas. Tapi jangan sampai lupa kalau kecepatan internet modem juga dipengaruhi oleh sinyal dari siprovider. Kalau ternyata koneksi internet kalian lemot gara-gara sinyal yang kurang optimal maka kalian perlu mencari trik cara mengoptimalkan sinyal internet.

.

Langkah selanjutnya:

1. Connect kan modem kalian!

1. Connect kan modem kalian!

2. Setelah modem sudah connect, selanjutnya jalankan aplikasi modem booster tadi.

3. Klik "Begin" pada modem booster:4. Tunggu beberapa saat sampai proses selesai.

5. Dan hasil akhirnya bedakan dengan sebelum menggunakan aplikasi software modem ini..

Berikut ini trik tambahan untuk mempercepat koneksi internet kalian:

Ikuti langkah-langkah dibawah ini :

Klik Start.

Klik Run.

Ketikkan gpedit.msc.

Lalu klik Ok.

Kemudian klik Administrative Templates.

Selanjutnya Klik Network.

Setelah terbuka klik QoS Packet scheduler.

Kemudian klik Limit Reservable Bandwidth

Lalu rubah setting menjadi Enable.

Ubah Bandwidt Limitnya menjadi 0.

Klik Apply, lalu OK.

Langkah terakhir keluar dan Restart komputer.

Trik diatas mungkin akan lebih optimal jika dipakai 2 trick diatas. Tapi jangan sampai lupa kalau kecepatan internet modem juga dipengaruhi oleh sinyal dari siprovider. Kalau ternyata koneksi internet kalian lemot gara-gara sinyal yang kurang optimal maka kalian perlu mencari trik cara mengoptimalkan sinyal internet.

Kehilangan BlackBerry merupakan sebuah malapetaka tertentu bagi seseorang, karena BlackBerry merupakan piranti penting yang selain harganya yang lumayan mahal, gadget yang satu ini merupakan piranti yang sangat dibutuhkan keberadaannya dan banyak yang menjadikannya sebagai gadget favorit.

Nah, masalahnya, bagaimana jika suatu ketika kita kehilangan barang kita yang satu ini? Tenang saja.. BlackBerry bukanlah sembarang gadget. Ia sudah dilengkapi dengan ribuan fitur canggih yang pasti akan memanjakan para penggunanya, salah satunya adalah Blackberry Protect.

BlackBerry Protect adalah aplikasi gratis dari RIM yang menawarkan layanan perlindungan seperti: Backup file, device lock, menemukan lokasi ponsel, log telepon dan mengirim pemberitahuan.

Sebelum menggunakan aplikasi pelacak keberadaan BlacBerry yang hilang tersebut, ikuti langkah berikut:

1. Download aplikasi BlackBerry Protect di App World

2. Instal aplikasi nya di BB kamu.

Kemudian, bila suatu saat BB mu hilang, maka untuk menemukannya kembali ikuti langkah berikut ini:

1. Kunjungi alamat ini: http://us.blackberry.com/apps-software/protect/

2. Login ke situs tersebut.

3. Kamu bisa menemukan lokasi BB mu dengan menge-klik menu Search Device. Maka disana akan terlihat dimana BB mu saat itu berada.

NB: Dapat disimpulkan bahwa aplikasi ini harus diinstal terlebih dahulu sebelum BB kita mengalami insiden (hilang).

Jadi untuk mengantisipasi hal-hal yang tidak diinginkan, jika saat ini BB mu masih ada dalam genggaman tanganmu, tidak ada salahnya menginstal aplikasi tersebut untuk jaga-jaga.

Mungkin ada diantara sobat yang sudah mempunyai twitter sejak lama dan tiba-tiba disuspend oleh Tim Twitter tanpa sobat ketahui penyebabnya. Mungkin inilah beberapa penyebab akun twitter sobat disuspend:

- Spamming

- Melakukan SARA

- Following/unfollow banyak akun twitter secara cepat

- Diblokir banyak orang

- Terlalu banyak mention dalam waktu singkat

- dll

Jika dilepaskan dan akhirnya buat lagi sepertinya sayang, apalagi jika kita sudah punya banyak followers dan banyak nge-tweet. Ok, langsung saja berikut trik mengatasi akun twitter yang disuspend:

1. Kunjungi url berikut: https://support.twitter.com/forms/general?subtopic=suspended

2. Isi form yang ada di halaman tersebut sesuai data Anda. Berikut contohnya

Ket:

- Regarding: Pilih Suspended account

- Subject: Account Suspended

- Description of problem: Isi dengan kalimat berikut

Dear twitter, exposed to suspend my account and I apologize if I am wrong in using twitter. But I do not understand what the error to my account suspended. Help me so that my account could be in use again, because this account is the account belongs to the community. Thanks very much

- Full Name: Nama twitter sobat

3. Setelah semuanya diisi dengan benar, maka selanjutnya klik tombol Submit. Kemudian tunggu balasan dari twitter dalam beberapa hari ke depan. Jika ada balasan dari twitter yang berisi tentang kesalahan kita, maka sobat cukup membalasnya dengan kalimat: I admit to having made mistakes, I will not repeat it kemudian kirim kembali.

4. Setelah itu tunggu email balasan lagi yang berisi bahwa akun kita telah bisa diakses kembali.

You can replace this text by going to "Layout" and then "Page Elements" section. Edit " About "

.png)